Come tutti sanno, una password è una parola o frase segreta che viene utilizzata per il processo di autenticazione in vari componenti software.

Le persone la utilizzano per ottenere l’accesso alle informazioni personali e finanziarie, procedure diverse e così via. Una password è una protezione affidabile nella sfera IT che aiuta a precludere l’accesso non autorizzato ai dati personali.

Che cos’è il password cracking?

Il password cracking è un processo speciale di indovinare una parola o frase cifrata che un hacker cerca di ottenere dal database centrale. Tale processo viene utilizzato in due casi:

- Quando c’è bisogno di recuperare una password dimenticata;

- Per conoscere la password di un altro utente senza il suo consenso per azioni illegali con i dati del suo account.

Nella sfera del QA, il cracking delle password è spesso usato per controllare la sicurezza di un’applicazione e trovare il maggior numero possibile di vulnerabilità del sistema.

Oggi, con il rapido sviluppo dell’IT, molti programmatori hanno cercato di creare algoritmi speciali che potrebbero craccare qualsiasi password in meno tempo. La maggior parte degli strumenti in tale ambito si concentrano sulla registrazione attraverso un numero massimo di parole e combinazioni di lettere.

Se l’hacker affronta una password complessa (che consiste in una combinazione di numeri, lettere e caratteri speciali) allora possono volerci ore o settimane per crackarla. Inoltre, ci sono programmi speciali con dizionari di password incorporati, ma il successo del loro utilizzo è minore perché salva le richieste di chiavi nell’applicazione mentre indovina una combinazione, e questo richiede un po’ di tempo.

Negli ultimi anni, gli specialisti hanno creato un sacco di programmi di cracking di password. Naturalmente, ognuno di loro ha i suoi vantaggi e svantaggi.

Più avanti, parleremo dei 10 strumenti più popolari per il test delle password che sono rilevanti nel 2019.

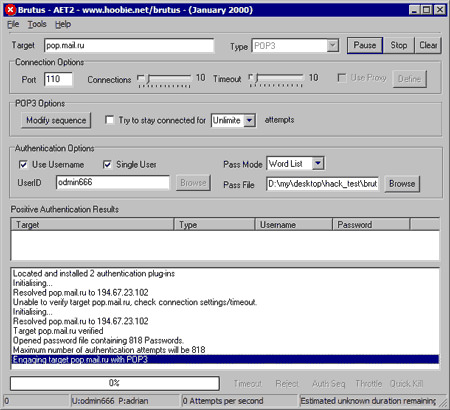

#1 Brutus

È uno dei più popolari strumenti di cracking delle password a distanza. Secondo l’opinione dei suoi sviluppatori, Brutus è lo strumento più qualitativo ed efficace per indovinare una password corretta.

Questo prodotto è completamente gratuito ed è disponibile solo per Windows OS. Per inciso, la prima versione di questo prodotto risale al 2000.

Il programma supporta:

- HTTP (autenticazione di base);

- HTTP (modulo HTML/CGI);

- POP3;

- FTP;

- SMB;

- Telnet e altri tipi (per esempio, IMAP, NNTP).

Brutus

Inoltre, la funzionalità del prodotto permette all’utente di creare i tipi di autenticazione necessari. La sua produttività è stata sviluppata per 60 richieste simultanee.

Brutus ha una ripresa e opzioni di carico. In altre parole, è possibile fermare l’attacco o posticiparlo. Nonostante il fatto che questo prodotto non sia stato aggiornato per un lungo periodo, è ancora considerato uno strumento efficace e utile per testare la forza delle password.

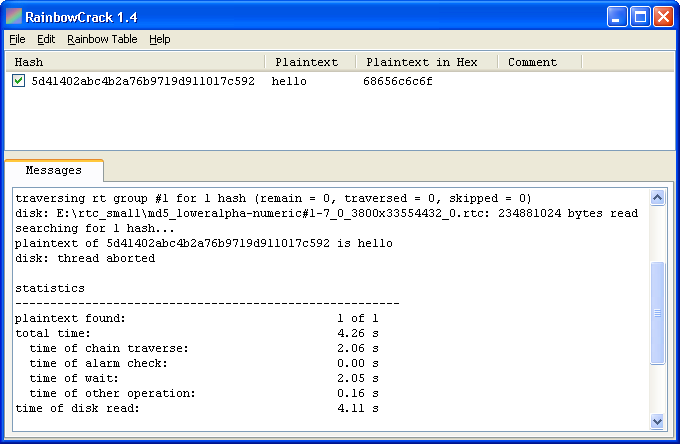

#2 RainbowCrack

È un altro popolare strumento di cracking hash basato sul compromesso della memoria temporanea che lo rende diverso da strumenti simili.

Se lo analizziamo più in dettaglio, il processo di compromesso della memoria temporanea è una sorta di operazione di calcolo quando la password necessaria viene identificata utilizzando un algoritmo di hash selezionato.

Una volta che la tabella è riempita, è possibile iniziare il cracking della password. Per inciso, tale strategia di cracking è considerata più efficace di un semplice attacco di combinazione di testo.

RainbowCrack

Gli sviluppatori di RainbowCrack si sono presi cura dei loro clienti. Gli utenti non hanno bisogno di creare tabelle fin dall’inizio. Il prodotto ha inizialmente tabelle nei formati LM, NTLM, MD5 e Sha1.

Inoltre, ci sono alcune tabelle a pagamento che si possono acquistare sul sito ufficiale degli sviluppatori (http://project-rainbowcrack.com/buy.phphttp://project-rainbowcrack.com/buy.php). RainbowCrack è disponibile per i sistemi operativi Linux e Windows.

#3 Wfuzz

Questo è un altro noto prodotto web che viene utilizzato per il processo di cracking delle password, basato su un approccio di forza bruta di un possibile attacco combinato. Il programma Wfuzz può essere facilmente utilizzato come cracker di password e come strumento per trovare cataloghi e script nascosti.

Questo programma può anche identificare diversi tipi di iniezioni come SQL e LDAP ecc. all’interno delle applicazioni web selezionate.

Caratteristiche principali e funzionalità di questo prodotto:

- Capacità di creare iniezioni simultaneamente da diversi punti;

- Output dei dati in HTML colorato;

- Ricerca per intestazioni e post;

- Supporto Multi-Threading e Multiple Proxy;

- Attacco combinato attraverso richieste POST e Get;

- Riciclaggio dei cookies.

Wfuzz

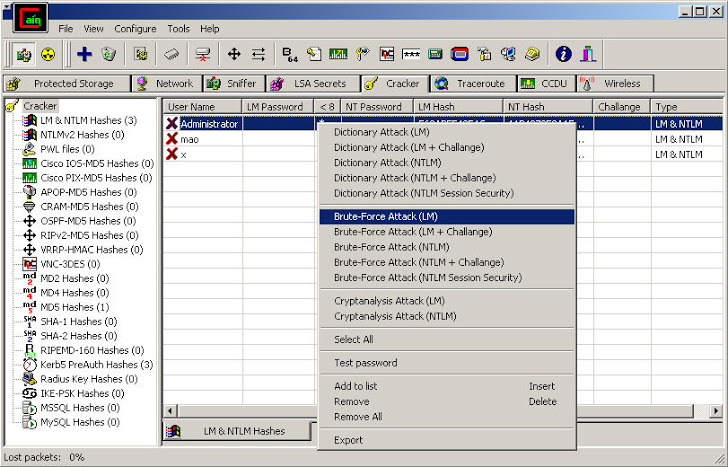

#4 Cain and Abel

È un altro popolare strumento di cracking delle password che aiuta a risolvere compiti piuttosto difficili. La caratteristica principale del prodotto è che il programma è disponibile solo per il sistema operativo Windows.

Inoltre, può agire come un analizzatore di rete, crackare la password con l’aiuto di un attacco a dizionario, registrare le conversazioni VoIP, trovare le caselle di password, decodificare il file criptato, analizzare i protocolli di routing.

Questo strumento non è stato sviluppato per trovare errori o vulnerabilità. Il suo compito principale è quello di trovare la debolezza nel protocollo di sicurezza al fine di indovinare la password criptata. È stato fatto per team di test professionali, amministratori di rete, professionisti della sicurezza di rete e specialisti informatici forensi.

Cain and Abel

È possibile scaricare questo prodotto qui: http://www.oxid.it/ca_um/

#5 John the Ripper

Questo è un noto strumento gratuito che aiuta a crackare le password nei prodotti web su sistemi operativi come Linux, Windows e Mac OS X. Può trovare rapidamente le password deboli e decifrarle.

John the Ripper

C’è una versione con licenza per team di test professionali e amministratori di rete. Inoltre, è possibile impostare una funzione obiettivo per un certo sistema operativo.

Usa il seguente link per scaricare questo strumento: http://www.openwall.com/john/

#6 THC Hydra

È un software qualitativo per il cracking veloce delle password durante l’accesso alla rete sicura. Questo prodotto ha indicatori di alte prestazioni rispetto a strumenti simili. È possibile aggiungere facilmente nuovi moduli alla sua funzionalità con il seguente miglioramento delle prestazioni.

Il programma è disponibile per i seguenti sistemi operativi: Windows, Linux, Free BSD, Solaris e Mac OS X.

THC Hydra

Supporta i seguenti protocolli:

- Asterisk, AFP, Cisco AAAA, Cisco auth, Cisco enable,

- CVS, Firebird, FTP, HTTP, HTTP-FORM-GET, HTTP-FORM-POST,

- HTTP-GET, HTTP-HEAD, HTTP-PROXY,

- HTTPS-FORM-GET, HTTPS-FORM-POST, HOST, HTTPS-GET,

- IMTPS-POST, IC, MS-SQL, MYSQL, NCP, NNTP,

- Oracle Listener, Oracle SID, Oracle, PC-Anywhere, PCNFS, POP3, POSTGRES, RDP,

- Rexec, Rlogin, Rsh, SAP/R3, SIP, SMTP, SMTP, SMTP Enum, SNMP,

- SOCKS5, SSH (v1 и v2), VOCMP, Telecum (VMS, XSMP, V2, SSH.

Per scaricare questo strumento segui il link: https://www.thc.org/thc-hydra/.

Quello che è notevole è che tutti gli sviluppatori possono partecipare al miglioramento di questo software dando le proprie soluzioni tecniche tramite il supporto.

#7 Medusa

Questo programma è molto simile al precedente prodotto web. Secondo i suoi sviluppatori, Medusa è lo strumento multifunzionale e veloce per l’attacco brute-force nel sistema protetto.

Medusa

Supporta:

- HTTP, FTP, CVS, AFP,

- IMAP, MS SQL, MYSQL,

- NCP, NNTP, POP3, PostgreSQL, pcAnywhere, rlogin,

- SMB, rsh, SMTP, SNMP, SSH, SVN,

- VNC, VmAuthd, e Telnet.

È uno strumento a riga di comando, quindi è necessario imparare i comandi e le azioni più importanti prima di utilizzare il programma. La potenziale efficacia del software dipende completamente dalla capacità di connettersi alla rete. È possibile testare simultaneamente fino a 2000 password al secondo nella rete locale.

La funzionalità del software permette anche di eseguire un attacco parallelo. Immaginiamo che abbiate bisogno di craccare diversi account di posta elettronica simultaneamente. Devi solo specificare una lista di potenziali nomi e mettere il compito con potenziali password con l’aiuto di Medusa.

Leggi di più sulla funzionalità del prodotto qui: http://foofus.net/goons/jmk/medusa/medusa.html

È possibile scaricare questo strumento qui: http://www.foofus.net/jmk/tools/medusa-2.1.1.tar.gz

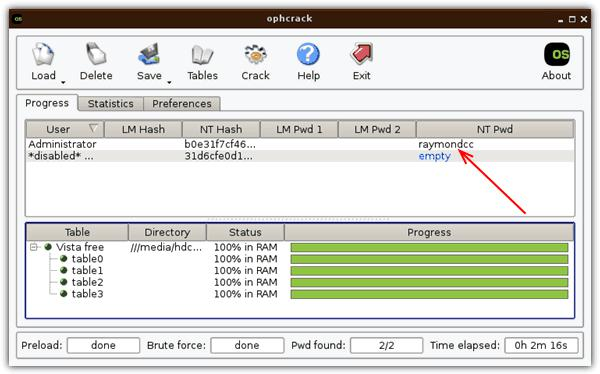

#8 OphCrack

È uno strumento completamente gratuito per il cracking delle password sulla base della rainbow-table per Windows. È un software molto popolare in questo sistema operativo, ma può essere utilizzato anche in Linux e Mac OS.

OphCrack

Per scaricare il prodotto, seguire il link: http://ophcrack.sourceforge.net/

E scarica le tabelle qui: http://ophcrack.sourceforge.net/tables.php

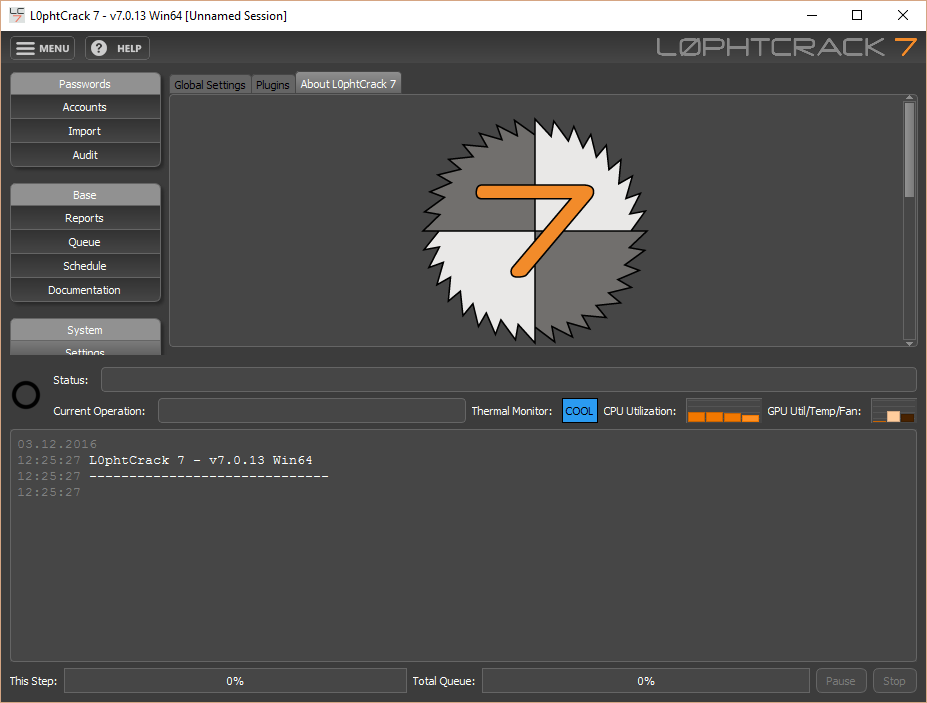

#9 L0phtCrack

In effetti, questa è una semplice alternativa al software precedente. La base della sua funzionalità è il processo di cracking delle password nel sistema operativo Windows basato su hash. In questi scopi, gli specialisti utilizzano i server di rete, le workstation attive di Windows, i controller di dominio primario e Active Directory.

L0phtCrack

Il prodotto è stato rilasciato nel 2006 e 2009. C’è un’opzione per impostare il controllo delle password in base alle richieste temporanee. Inoltre, è possibile impostare una ripartizione per giorno, mese o anno.

È possibile scaricare questo strumento qui: http://www.l0phtcrack.com/

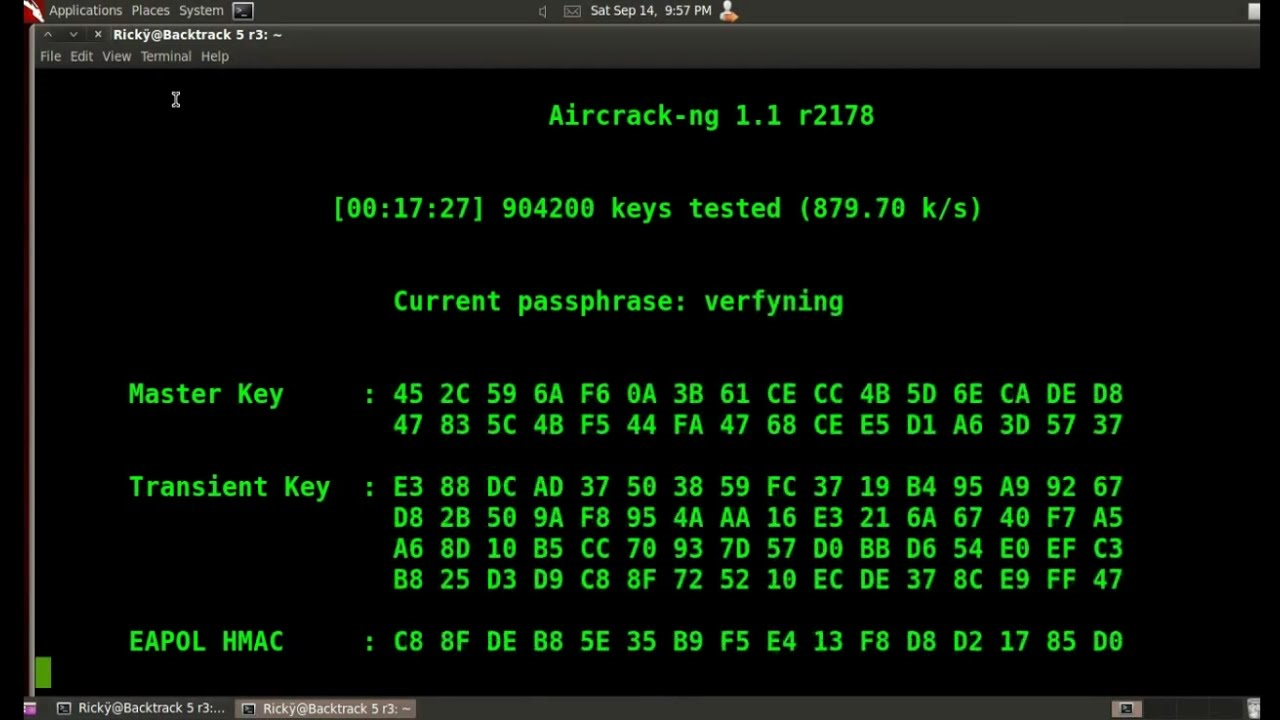

#10 Aircrack-NG

È un programma generatore di Wi-Fi per il cracking delle password. Può analizzare i pacchetti wireless criptati con il successivo cracking sulla base di qualche algoritmo.

Aircrak-NG

È disponibile per Linux e Windows OS.

Leggi di più su questo programma qui: http://www.aircrack-ng.org/doku.php?id=getting_started

Scaricate il prodotto qui: http://www.aircrack-ng.org/

Conclusione

La password è la cosa che deve rendere qualsiasi prodotto e componente web completamente protetto da accessi non autorizzati. Qualsiasi squadra di QA professionale che fornisce servizi di test di sicurezza deve avere tutti questi strumenti. Tali programmi dimostrano che non ci sono password che non possono essere decifrate.

Ma allo stesso tempo, secondo le capacità di questi prodotti, si è in grado di fare una protezione davvero buona, che potrebbe includere le metodologie di sicurezza più avanzate.

Se conoscete e usate costantemente questi strumenti, potete eseguire un audit di sicurezza del vostro software e controllare il modo in cui ottenere una sicurezza completa nel mondo moderno delle tecnologie IT.